Microsoft Officeからリモートコード実行の危険性。MSDTにゼロデイ脆弱性(CVE-2022-30190)。回避策あり

Microsoftは、Microsoft Support Diagnostic Tool (MSDT)に未修正の脆弱性(ゼロデイ脆弱性)があることを発表しました。この脆弱性により、Microsoft Office製品からリモートでコードが実行される恐れがあります。

脆弱性概要

Microsoft Word等のMicrosoft Office製品などから、悪意のある細工されたドキュメントやファイルを開くと、Microsoft Support Diagnostic Tool (MSDT)を介して、呼び出し元のアプリケーションの権限でリモートでコードが実行される恐れがあります。

この脆弱性を悪用した攻撃により、任意のコードが実行されて、プログラムのインストールやデータの閲覧・変更・削除、新規アカウントの作成などが可能となります。

この脆弱性は、Windows7、Windows8.1、Windows10、Windows11、Windows Serverシリーズなど、現在サポート中のすべてのOSに影響します。深刻度は『Important』(重要)。脆弱性のCVE-IDはCVE-2022-30190。

すでにこの脆弱性を悪用した攻撃が確認されているため、注意が必要です。

回避策・対策

以下のいずれかでこの脆弱性を悪用した攻撃を回避できます。

レジストリでMSDT URLプロトコルを無効にする

コマンドプロンプト(管理者)から以下のコマンドを実行して、MSDT URLプロトコルを無効化することで、この脆弱性を悪用した攻撃を防げます。

まず、レジストリをバックアップするために、以下のコマンドを実行します。

reg export HKEY_CLASSES_ROOT\ms-msdt 任意のファイル名 |

次に以下のコマンドを実行して『ms-msdt』のレジストリを削除します。

reg delete HKEY_CLASSES_ROOT\ms-msdt /f |

これで対策は完了です。

脆弱性が修正されて、削除した『ms-msdt』を元に戻したくなった場合は、以下のコマンドを実行すれば元に戻ります。

reg import 任意のファイル名 |

Microsoft Defenderを使用する

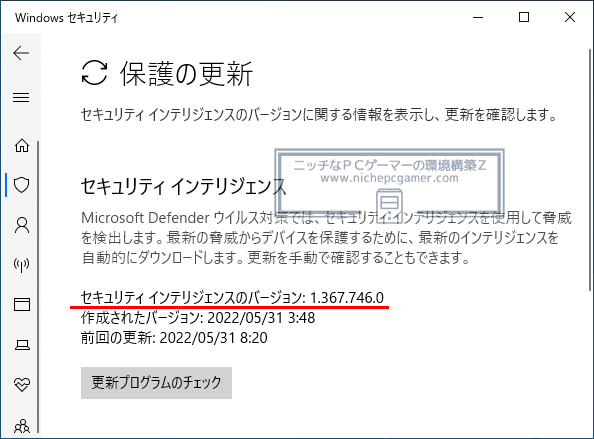

Microsoft Defenderを使用している環境においては、セキュリティインテリジェンスのバージョンが『1.367.719.0』以降であれば、Microsoft Defenderがこの脆弱性を悪用したウイルス・マルウェアを検出し、PCを保護します。

セキュリティインテリジェンスのバージョンが『1.367.719.0』以降であれば検出される

バージョンの確認は、『設定』 → 『更新とセキュリティ』 → 『Windows セキュリティ』 → 『Windows セキュリティを開く』 → 『ウイルスと脅威の防止』 → 『更新プログラムのチェック』からできます。

備考

Microsoftは、Microsoft Officeの『保護ビュー』または『Application Guard for Office』が有効になっていれば、上記対策を行わずともこの脆弱性を悪用した攻撃を防げるとしています。

しかし、CERT/CCのセキュリティアナリストであるWill Dormann氏(およびほかの研究者)は、Windowsのファイルエクスプローラーで悪意のあるドキュメントをプレビューした場合、『保護ビュー』や『Application Guard for Office』では攻撃を防げないと述べています。

そのため、上記対策を行わず、『保護ビュー』または『Application Guard for Office』に頼る場合は、プレビューウィンドウ(プレビューペイン)を無効化することが推奨されています。