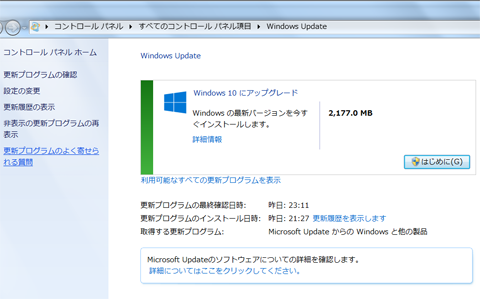

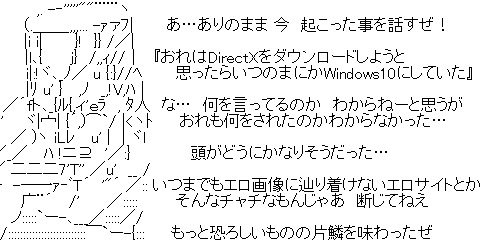

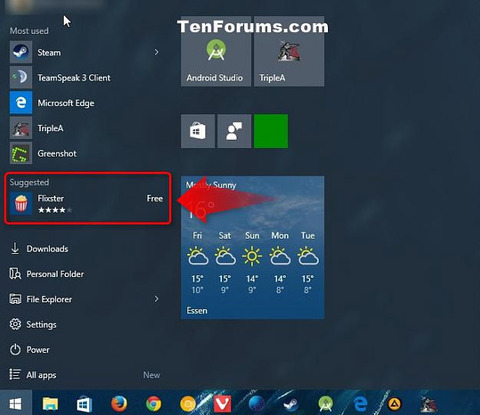

前回のあらすじ。Win7のWUの画面にWin10へのアプグレ項目が追加されたのはいつからなんだろう。

詳細は前回の記事をご参照くださいませ。この記事はそれのWin8.1版になります。が、管理人はWin8.1を使っていないので情報に不備がある可能性があります。元々推測なので不備も糞も無い気もしますが、それでもよろしければ続きをどうぞ。

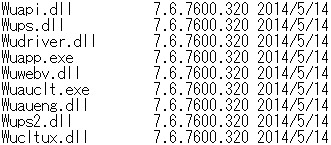

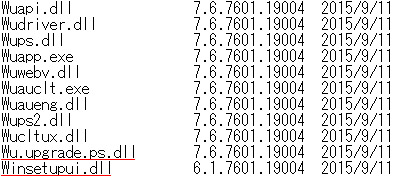

とりあえず「Winsetupui.dll」と「Wu.upgrade.ps.dll」が含まれるWUクライアントから。

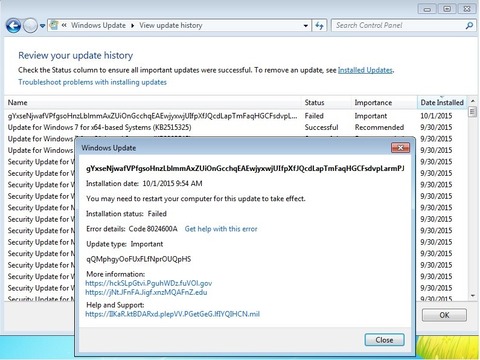

<2015年 WindowsUpdateクライアント用アップデート>

4月KB3044374

https://support.microsoft.com/ja-jp/kb/3044374

6月KB3050267

https://support.microsoft.com/ja-jp/kb/3050267

7月KB3065988

https://support.microsoft.com/ja-jp/kb/3065988

8月KB3075853

https://support.microsoft.com/ja-jp/kb/3075853

9月KB3083325

https://support.microsoft.com/ja-jp/kb/3083325

10月KB3083711

https://support.microsoft.com/ja-jp/kb/3083711

これら全てのWUクライアント用アップデートに「Winsetupui.dll」と「Wu.upgrade.ps.dll」が含まれておりました。この2ファイルが含まれていないWUクライアントで一番新しいのは

KB3031436 (Hotfix)

https://support.microsoft.com/ja-jp/kb/3031436

検索した限りでは多分↑これ。もしかしたら他にあるのかもしれません。

WUクライアントにWin10関連を付加させたくない人は、WUクライアントのアップデートはKB3031436(あるいは2015年4月度未満のWUクライアント)でストップさせましょう。ただ、KB3031436のWUクライアントが今でも使えるのかどうかはわかりません。Win7は去年のクライアントでも使えているので、多分いけるんじゃないかなぁ、と。

その他、入れなくても良いKBリストは下記をご参照くださいませ。