Windowsにゼロデイ脆弱性。Adobe Type Managerに欠陥。任意コードがリモート実行の危険性

2020年3月23日(現地時間)付けにて、Microsoftはリモートでコードが実行される脆弱性を発表しました。

脆弱性概要

Mircrosoftによると、Adobe Type Managerライブラリに欠陥があり、細工の施された悪意のあるファイルを開いたり、エクスプローラーのプレビューウィンドウで悪意のあるファイルを表示するだけで任意のコードを実行される危険性があるという。本脆弱性の影響を受けるOSは、Windows7、Windows8.1、Windows10 v1507 ~ v1909まで全て。

本脆弱性に対して、Microsoftはいくつかの回避策を案内しています。

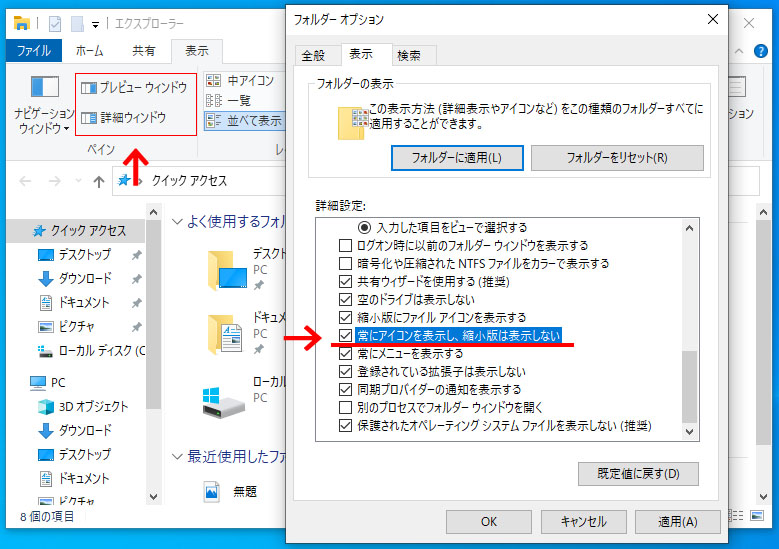

回避策1: エクスプローラーのプレビューウィンドウと詳細ウィンドウを無効にする

- エクスプローラーを開き、『表示』タブをクリックします。

- 『詳細ウィンドウ』と『プレビュー ウィンドウ』のメニューオプションの両方をオフにします。

- 『表示』タブの『オプション』をクリックし、『フォルダーと検索のオプションの変更』をクリックします。

- 『フォルダー オプション』ウィンドウの『表示』タブをクリックします。

- 『詳細設定』で、『常にアイコンを表示し、縮小版は表示しない』チェックボックスをオンにします。

この方法により、エクスプローラーのプレビューウィンドウでファイルが自動的に表示されなくなるため、悪意のあるファイルを表示するだけで任意のコードが実行されるということはなくなります。

ただし、自分で悪意のあるファイルを開いてしまった場合には脆弱性を悪用したコードが実行されることは防げないため、ファイルを開く際には十分に注意が必要です。

回避策2: WebClientサービスを無効にする

- [Windows]キー + [R]キーを押して『ファイル名を指定して実行』を開き『services.msc』と入力して 『OK』 をクリックします。

- WebClient サービスを右クリックし、『プロパティ』を選択します。

- 『スタートアップの種類』を『無効』に変更します。サービスが実行されている場合は、『停止』をクリックします。

- 『OK』をクリックします。

WebClientサービスを無効にすることで、WebDAV(Web Distributed Authoring and Versioning)クライアントサービスを介した最も可能性の高いリモート攻撃の経路をブロックすることができます。これにより、本脆弱性を悪用しようとする試みからシステムを保護することができます。

まとめ

他にもAdobe Type Managerのファイルとなる『atmfd.dll』のファイル名を変更して、無理矢理実行不能にさせるという回避策も案内されていますが、OpenTypeフォントを使用しているアプリケーションが正常に動作しなくなる場合があるという副作用があります。該当するアプリケーションを使用している場合には注意が必要です。この方法を試したい場合はMicrosoftのページにてご確認ください。

本脆弱性は、2020年4月15日の月例WindowsUpdateにて修正が予定されているとのことです。